Es difícil imaginar un mejor momento para los ciberdelincuentes. Las condiciones son ideales ahora para cualquier persona con malas intenciones y conocimientos técnicos.

Un aumento en los trabajadores remotos significa una mayor dependencia de Wi-Fi público no seguro. Las nuevas fronteras como la cadena de bloques dejan a los clientes confundidos y listos para las estafas. Los ataques cibernéticos están en aumento. Y no solo donde los esperas. Las guerras recientes comenzaron con ataques digitales a infraestructura crítica, meses antes de la incursión física.

Todo esto cuando estamos poniendo más de nuestras vidas en nuestros smartphones. Son nuestras carteras, llaves de casa, identificaciones. Una sola intrusión puede ser devastadora, por lo que ahora más que nunca necesitamos que nuestros dispositivos estén seguros. Examinemos lo que realmente hace que un dispositivo sea seguro, para que puedas salir al mundo y vivir libremente, sin preocuparte de que tus datos caigan en las manos equivocadas.

A estas alturas es probable que pienses que estás bien, porque eres sensato. Pero hay muchos conceptos erróneos comunes sobre la seguridad. No permites que las aplicaciones compartan tu nombre, correo electrónico o hábitos. Incluso deshabilitas los permisos de seguimiento de aplicaciones. Genial, pero eso no significa que tus datos estén seguros. No confundas privacidad con seguridad. Cerrar las cortinas no servirá de nada si alguien tira la puerta abajo. Crees que has elegido un ecosistema móvil seguro, como un jardín amurallado. Pero los hackers se adaptan a sus objetivos. Wi-Fi no seguro, estafas de ingeniería social: estas son amenazas independientemente del ecosistema que utilices.

No abres archivos adjuntos sospechosos. Genial, pero hay ataques de «clic cero», que comprometen un dispositivo sin la interacción del usuario. Eso sucedió con Pegasus, un software espía que aprovechó una falla en un popular sistema de mensajería. Todo lo que se necesitó fue que los usuarios recibieran un mensaje, y los piratas informáticos entraron. Sentirte más seguro de lo que estás lleva a la autocomplacencia: eso es con lo que cuentan los ciberdelincuentes.

Lo qué es y lo que no es seguridad

Es inquietante pensar que hay tantas amenazas y ningún puerto seguro. Pero eso es lo que inspira nuestro trabajo en Samsung Knox, nuestra plataforma de seguridad de nivel de defensa líder en la industria aprobada por muchos gobiernos de todo el mundo. Alcanzamos ese nivel de confianza a través de un enfoque holístico de múltiples capas para la protección: colaboración abierta, seguridad integrada de hardware y software, y protección en tiempo real.

Si hay algo que he aprendido de mi trabajo con INTERPOL es que somos más fuertes y estamos más seguros si trabajamos juntos. La confianza se construye a través de la colaboración abierta. Esa es una de las grandes ventajas del ecosistema Android. Cualquiera puede tener acceso al código fuente del sistema operativo Android, lo que permite fortalecerlo colectivamente. Permite que algunos de los nombres más importantes de la tecnología se prueben y desafíen entre sí, y trabajen juntos para mejorar su juego.

Samsung se enorgullece de este modelo abierto de asociación y colaboración, además de nuestro trabajo interno para fortalecer constantemente nuestros sistemas. Es por eso que hemos trabajado en estrecha colaboración con Google y tenemos reuniones periódicas sobre problemas de seguridad para compartir todos los datos de amenazas entre nosotros. También trabajamos con cientos de socios para estandarizar la seguridad de Android.

Confiar por medio de la colaboración

Los propios dispositivos Samsung Galaxy también se benefician de una amplia comunidad de personas que entienden nuestro ecosistema. Trabajamos con académicos y piratas informáticos de sombrero blanco a través de nuestro Programa de Recompensas de Seguridad Móvil para identificar y corregir posibles vulnerabilidades a través de nuestras actualizaciones de seguridad periódicas, y hemos otorgado más de US$ 3.5 millones en recompensas por su valiosa colaboración.

De esta manera, podemos identificar mejor las fallas o incluso predecirlas antes de que se vuelvan problemáticas. Más ojos, más cabezas, mejores soluciones. La apertura de nuestro ecosistema no ha llevado a más vulnerabilidades, sino a prácticas de seguridad mayores y más diversas.

Un enfoque integrado de extremo a extremo

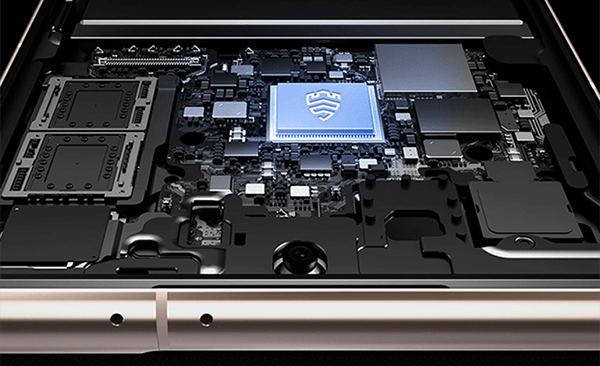

No se trata solo de software. Estamos atentos a cada componente, desde el procesador hacia arriba; podemos hacerlo como una empresa global líder que diseña y fabrica sus propios productos. Estás seguro desde el primer día, gracias al hardware específico de seguridad y al software aislado integrado en nuestra cartera y cadena de suministro. Por eso podemos confiar en la integridad de nuestros dispositivos: protección integral de extremo a extremo en todos los niveles de la experiencia móvil, desde los chips internos hasta las aplicaciones que utilizas.

A medida que el mundo se abre de nuevo, hay nuevos riesgos a tener en cuenta. Es por eso que recientemente llevamos las cosas al siguiente nivel con Knox Vault, que combina el Procesador seguro con un nuevo Chip de memoria seguro, para aislar la información más crítica (como PIN, contraseñas, datos biométricos, certificados digitales, claves criptográficas) de la del resto del dispositivo para asegurarse de que nunca caiga en las manos equivocadas. Por ejemplo, si se detecta un riesgo de seguridad importante en el dispositivo, Samsung Knox bloqueará los servicios confidenciales, como Samsung Pay y Samsung Pass, para mantener sus datos como deben ser: solo para sus ojos.

Protección en todo momento

Si eres como yo, rara vez apagas el teléfono. Así es como algunas personas se meten en problemas: algunas empresas creen que es suficiente ejecutar la verificación de seguridad solo cuando el teléfono se inicia. Es por eso que defendemos tu experiencia móvil incluso después de la etapa de arranque. Los atacantes nunca descansan, así que ¿por qué deberíamos hacerlo nosotros?

Estamos comprometidos a ofrecerle protección en tiempo real. Después del arranque, nuestras tecnologías RKP (Real-Time Kernel Protection) y DEFEX (Defeat Exploit) funcionan continuamente para detectar y evitar cambios sospechosos o no autorizados en los permisos que otorgaste. Supervisamos las amenazas constantemente e incluso contamos con un equipo de gestión y respuesta a incidentes, que utiliza el aprendizaje automático para predecir amenazas futuras.

Y aunque mucha gente compra teléfonos nuevos cada año, a muchos les gusta conservar sus teléfonos por períodos más largos. Es por eso que publicamos actualizaciones de seguridad periódicas para remendar cualquier vulnerabilidad, hasta cinco años después del lanzamiento de tu dispositivo. En este panorama en constante cambio de ciberseguridad, las personas que desean usar sus teléfonos durante el mayor tiempo posible deben estar tan seguras como las que tienen los últimos modelos.

La privacidad que quieres, la seguridad que necesitas

Ponlo todo junto y tendrás una experiencia móvil lo suficientemente segura para los líderes mundiales. Esta es una base de seguridad construida con colaboración abierta y validación de la industria, respaldada por las protecciones de hardware y software más estrictas que jamás hayamos creado. Esta es la seguridad que necesitas.

Solo con esa seguridad integral implementada, alguien puede realmente ofrecer una privacidad que sea tan transparente como se adapte a sus prioridades. Lo que hagas con esa privacidad es tu elección. Eres libre de crear tu experiencia móvil exactamente cómo te gusta, sabiendo que siempre estaremos ahí para mantenerte a salvo.

El mundo está más conectado que nunca y hay más riesgos. Pero también hay más oportunidades. Nuestra prioridad es mantenerlo protegido mientras exploras nuevas experiencias. Con Samsung Galaxy, eres libre de vivir tu vida, con la privacidad que deseas y la seguridad que necesitas.